【SecurAble激活版下载】SecurAble测试工具(VT检测工具) v1.0.2570.1 绿色中文版

软件介绍

SecurAble破解版是一款专门用来检测系统硬件性能的VT检测工具,我们可以通过这款软件来对电脑里所有硬件配置的性能进行全面检测,从而就可以马上知道自己的电脑是否能够安装win7系统进行使用。SecurAble测试工具使用起来非常方便,我们可以轻松操作。

软件详情

SecurAble是一款可以检测系统硬件性能的工具,在未来PC安全将越来越依赖于现代处理器分享的特定硬件功能,在微软推出的Windows从32位内核到运行在64位模式下的新内核,所有系统承载力都是相关有限的,SecurAble分享的检测能力就是查看您的电脑系统是否能够承载64位的系统,通过对硬件信息的控制,将系统的承受力显示与软件界面中,这样您就可以直观的查看电脑是否可以在32位的系统安装64为的虚拟机了,SecurAble允许任何人快速,轻松地确定其系统的处理器支持哪些有用的功能,从而让使用到更加高效的系统体验。

软件特色

1、如果支持VT加速但电脑没开启的用户,则需要进入BIOS里设置开启!

2、检测电脑是否支持VT,Intel和AMD用户都可以检测

3、极速版2.0可以支持Intel 及AMDcpu的用户(intel 和 AMD必须支持虚拟化技术才能使用)

4、如果安装不支持的用户暂时无法使用,必须更换电脑CPU硬件。

SecurAble破解版功能介绍

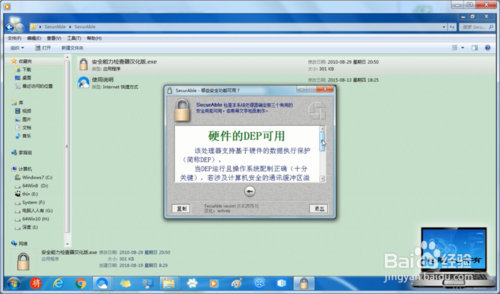

作为现代处理器的硬件能力这除了是重要的,但它的使用完全取决于当从操作系统支持。所以,当微软推出这种支持到他们的操作系统,他们称之为它的硬件DEP数据执行保护。硬件支持DEP引入到Windows XP Service Pack 2中,32位版本为Windows 2003 Server的带有Service Pack 1和Windows Vista中存在的始终。然而不幸的是,在任何情况下,硬件DEP支持对所有禁用或默认情况下大多数系统的软件。它做任何人都没有好处,除非它打开。

该处理器支持基于硬件的数据执行防护(DEP)。

当硬件DEP支持与正确配置的操作系统(并且该部分是至关重要的)组合时,可以在整个计算机系统中自动检测和防止涉及通信缓冲器的有意超越的计算机安全错误。 这使得数据执行防护(如果可用和活动)是对PC安全的最有希望的改进。 真。

然而,非常重要的是要注意,对DEP的硬件支持只是在获得任何益处之前必须满足的几个使能要求之一。 GRC将使用另一个强大的工具DEPuty来跟踪SecurAble的发布,这将有助于正确配置,测试和验证系统的关键DEP子系统的操作。

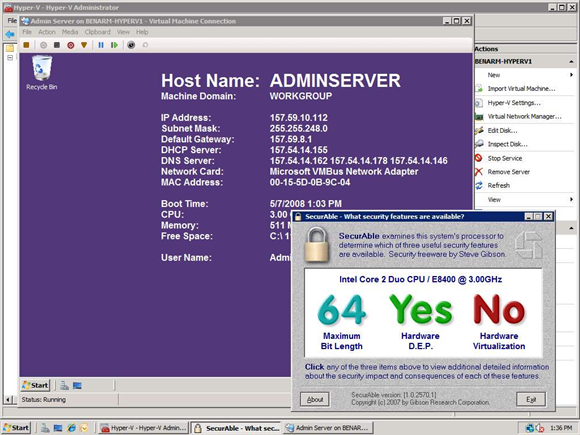

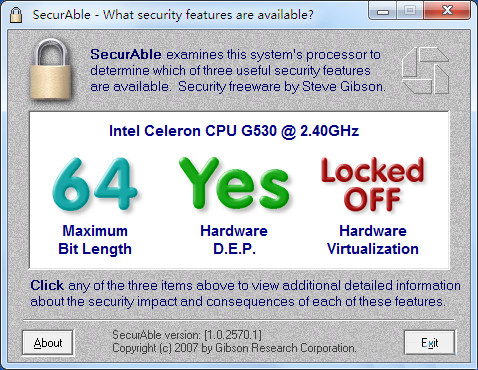

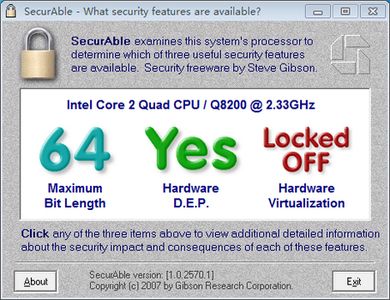

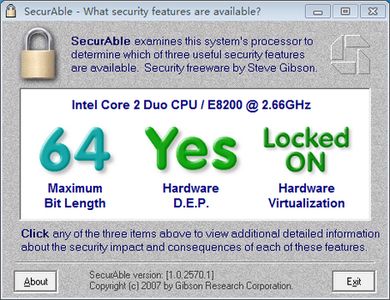

很多客户用SecurAble检测计算机是否支持VT。这款软件检测系统的三项技术:左边的是检测系统是否支持64位,中间的是是否支持硬件数据执行保护(也就是地址扩展),右边的是系统是否支持VT。在不同系统和不同的芯片组下会有各种不同的显示。

SecurAble破解版软件优势

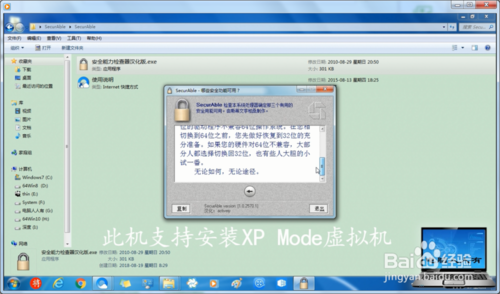

64位处理可用

该处理器分享64位操作模式。 这意味着此系统能够运行显着更安全的64位版本的Microsoft的Windows XP和Vista操作系统。

64位Windows系统的最大挑战是64位操作系统内核不能使用现有的32位设备驱动程序。 因此,如果您打算尝试切换到64位Windows,那么如果您的系统硬件与64位操作不兼容,您应该确保有一种恢复32位操作的方法。 许多人在勇敢地短暂地尝试64位之后已经恢复到32位操作。

硬件虚拟化

该处理器确实为虚拟化分享高级硬件支持。 然而,当在64位版本的Windows上运行时,该程序不能执行其32位内核代码来确定英特尔的VMX虚拟机扩展是被锁定,锁定还是被锁定。 由于有可能您的系统的BIOS可能会故意禁用对硬件虚拟化的支持(有些做),如果可能,您应该在32位版本的NT,XP或Vista下使用管理权限重新运行此程序。 这将允许SecurAble运行一些内核模式代码,以确定究竟发生了什么。 (请注意,您还可以在系统的BIOS中查找是否能找到任何对“硬件虚拟化”或“VMX”的引用。

为了提高运行“虚拟机”(VM)的系统的性能,现代处理器增加了硬件支持,以允许安全封装的VM以与非VM系统相同的速度运行。这通过增加虚拟机技术的连续使用的鲁棒性和消除所有性能损失而有益于安全性。由于虚拟机允许其托管环境“监督”,所以这种监督可以用于显着增加系统的总体安全性。

由于上述原因,这三种现代处理器特性将在未来提高个人计算安全性方面发挥重要作用。但是从“盒外”不容易清楚的是,个别系统可能包含的功能。所以我创建了这个小的“SecurAble”实用程序,允许任何人快速,轻松地确定其系统的处理器支持哪些有用的功能。

注意:运行SecurAble时,请确保单击三个显示项目中的每一个,以接收关于显示含义和每个处理器功能的安全相关含义的其他详细信息。

使用说明

1、CPU和BIOS都不支持

右边显示红色的NO。

2、CPU不支持,BIOS支持

右边显示红色的Locked OFF

3、CPU和BIOS都支持

右边显示绿色的Locked ON/ z

4、其他显示

右边还会有显示绿色Yes的情况

第3和4是肯定支持VT的。

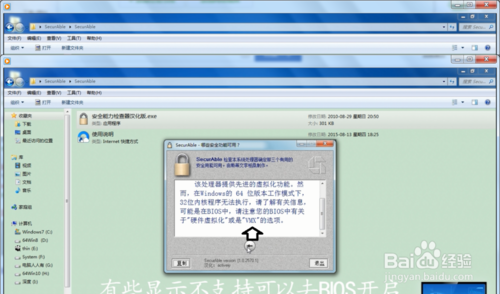

SecurAble破解版操作技巧

打开浏览器→输入关键词:SecurAble汉化→百度一下。

找到之后,下载→解压。

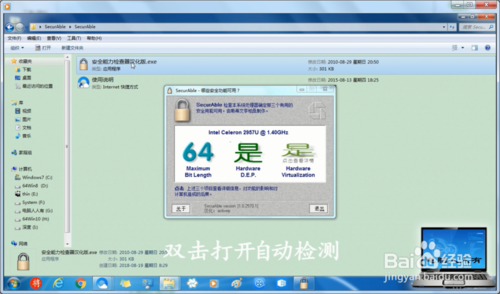

双击打开测试工具→自动检测。

只要后两项都是【是】说明硬件支持虚拟化→点击查看详情。

如不支持,有时候只是BIOS中默认虚拟化选项未开启的缘故,打开VMX选项即可。

中间一项是检测DEP是否可用。

两项都显示【是】→即该电脑支持安装虚拟机XP Mode。

SecurAble破解版常见问题

问:如果硬件DEP带来如此惊人的利益,个人电脑,为什么没有它追赶后立即微软发布XP的Service Pack 2的,为什么没有微软总是有它在默认情况下启用?

答:有两个原因:硬件支持和向后兼容性。

硬件支持:在DEP的在Windows XP Service Pack 2的第一次出庭的时候,只有几个最近的AMD处理器和英特尔先进的安腾处理器所分享的XD / NX功能。(Intel的主流奔腾处理器行没有做。)很多,你会发现在网络上的文件继续引用这些处理器作为唯一配套硬件DEP所需的XD / NX功能。幸运的是,这种情况并没有持续多久。由于硬件DEP对强化系统对数据缓冲区漏洞的利用这种巨大潜力,正在尽一切Intel和AMD处理器自2005年以来,包括XD / NX支持。可固定的建立是为了让用户知道系统他们已经有可能是硬件DEP能力。

向后兼容性:虽然硬件DEP 是非常冷静,这显着改变系统一直以来的运作方式。即使程序有没有必要从标记为包含数据的内存缓冲区,许多人执行代码,因为这样做对从未皱着眉头或系统禁止。因此,这些程序会导致任何系统活跃和执行硬件DEP一些问题。作为一项临时措施,微软每创造的程序选择禁用,并选择启用策略创建例外,这样正试图强制DEP Windows系统能够容忍一些行为不端的节目。希望是的DEP不兼容程序的作者将收到来自他们的用户的一些反馈的压力和清理他们的代码 。。。这是很容易做到。

问:请问硬件DEP分享完美的保护对任何及所有可能的缓冲区溢出风格漏洞和攻击?

答:不可以,但在安全研究人员的行话,它极大地降低了使用它的任何系统的“受攻击面”。硬件DEP支持引入Windows XP后黑客社区跳上它,并花了大量时间试图找到方法来绕过DEP固有的有力保障。一些巧妙的方案已被开发并描述于,例如,使用一些系统的现有的代码来实现该系统的一些远程开发。然而,硬件DEP提高了保护栏,这样高的黑客只能够支持“DEP并不完美。”空索赔在一个众所周知的安全漏洞研究人员的话说,在他的题为白皮书“缓冲区欠载,DEP,ASLR并提高了开发防范机制(XPMs)在Windows平台上“(PDF),大卫·利奇菲尔德的结论:

“最后,需要注意的是虽然有可能偶尔会通过任意代码执行路径,有了这些保护机制是非常重要的是远远比没有好。本文不应该被视为任何漏洞防范机制的批评,而是如何成功执行代码漏洞的可能性正在迅速消失示范“。

大卫写道:“……成功执行代码漏洞的可能性正在迅速消失。”这是千真万确的,但它在很大程度上是新的硬件DEP功能,在启用时和操作,这使得这个真实的存在。

问:如果硬件DEP是不完美的话有什么好处呢?为什么值得冒这个险?

答:生活就会简单得多,如果安全可能是黑色和白色,我们可以做到100%的安全。但安全不是黑与白,我们不能做到100%的安全。我们锁定我们的大门,但是我们仍然有玻璃窗。但有玻璃窗,并不意味着它不还是值得的锁定我们的大门。最好的安全是通过除去渗透的最简单的方法,使安全漏洞更加困难,价格昂贵,而且不容易成功获得。

这是非常不幸的,但完全可以理解的,微软选择将Windows XP的DEP支持,默认情况下,以“选择禁用。”这是不幸的,因为这不仅保护了一些微软的操作系统计划,但该用户可能没有运行的程序。这是可以理解的,因为微软可能只能保证自己的代码将DEP兼容,这将是灾难性的,如果XP的非常有利的Service Pack 2的安装引起的第三方Windows应用程序故障。

好消息是,你可以采取超过您拥有与硬件DEP实验和使其能够尽可能高的级别一些控制系统的安全负有直接责任。然后,您的系统将来自远程恶意利用的最常见的手段几乎都难。

问:对于硬件DEP,安全对象是表示“ 关?“(OFF带有问号)。这意味着什么?

答: Intel和AMD处理器分享手段“掩盖”自己的XD和NX功能从应用程序代码运行中存在但操作系统总是能够确定真相“用户模式”。由于应用软件可以误导,以为处理器功能不存在,可保护包含操作系统的“内核模式”的代码,它试图以确定有关处理器的功能完全的真理加载。

但由于安全对象的代码是32位Windows内核代码,可保护当它与管理特权的Windows NT,2000,XP或Vista 32位版本上运行只能够获得这些额外的信息。安全对象将无法与WINE仿真在任何64位操作系统上运行的内核模式代码,在Linux下,或者如果它不具有管理权限。

因此,如果可固定显示“ OFF?“它认为该系统可具有正在由BIOS或操作系统抑制硬件DEP能力,但它无法验证此由于在其中它运行的环境的限制。

与往常一样,你可以点击“ 关闭?“结果图像,以了解更多关于什么可保护已发现什么建议得到一个明确的结果。

下载仅供下载体验和测试学习,不得商用和正当使用。

发表评论